Instrukcja konfiguracji SSTP Server

Instrukcja obejmuje następujące sekcje

- Generacja certyfikatów potrzebnych dla usługi SSTP

- Konfiguracja serwera SSTP

- Dodanie użytkowników dla usługi SSTP

- Import certyfikatu CA do komputera MS Windows

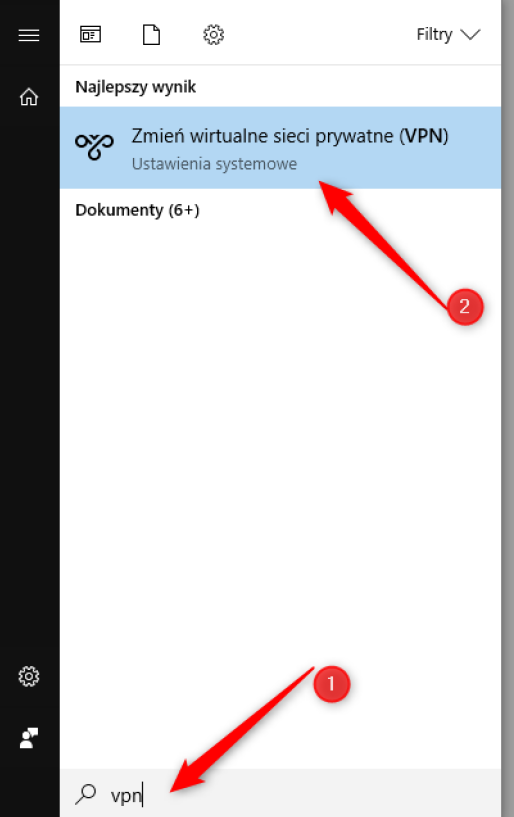

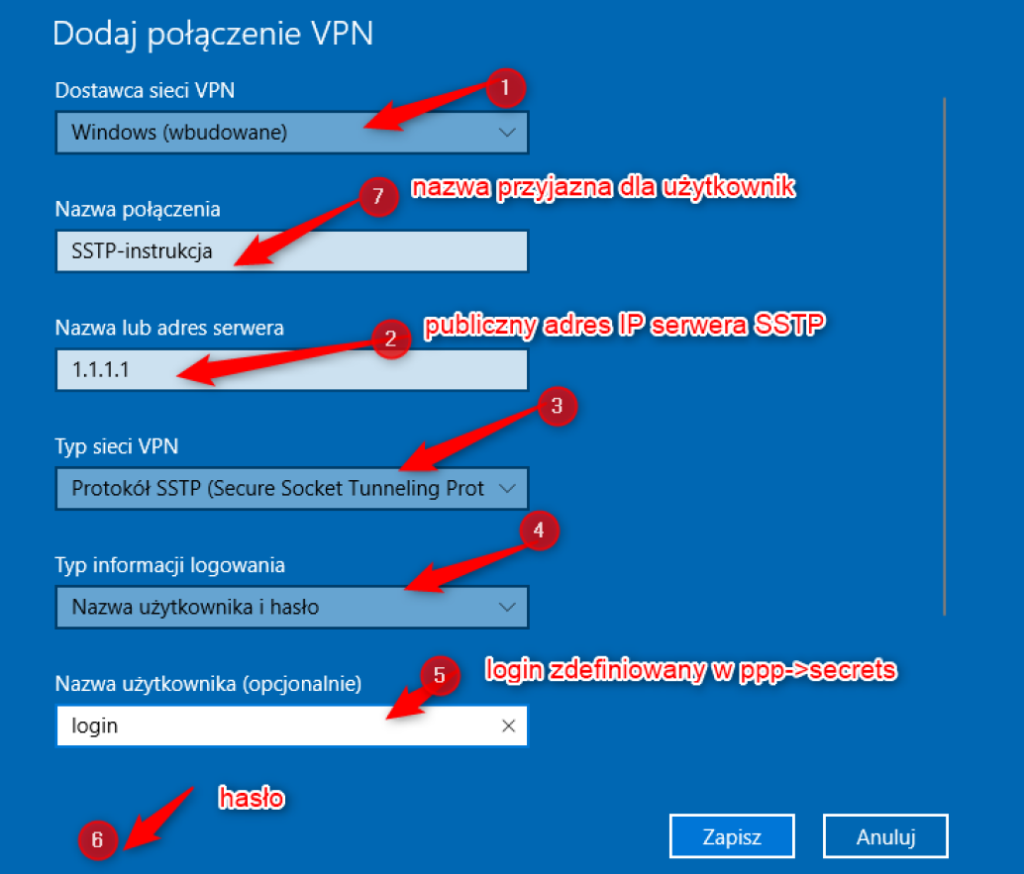

- Konfiguracja klienta SSTP w MS Windows

Generacja certyfikatów potrzebnych dla usługi SSTP

Do poprawnego działania SSTP VPN pomiędzy Mikrotik, a klientem na systemie MS Windows konieczne jest posiadanie poprawnie skonfigurowanych certyfikatów. W najczęściej

stosowanym scenariuszu potrzebne są dwa certyfikaty:

– CA (Certificate Authority)

– Serwera (podpisany przez CA)

Do ich generacji możliwe jest użycie dowolnego narzędzia. W tej instrukcji zostaną wykorzystane narzędzia stanowiące skład RouterOS.

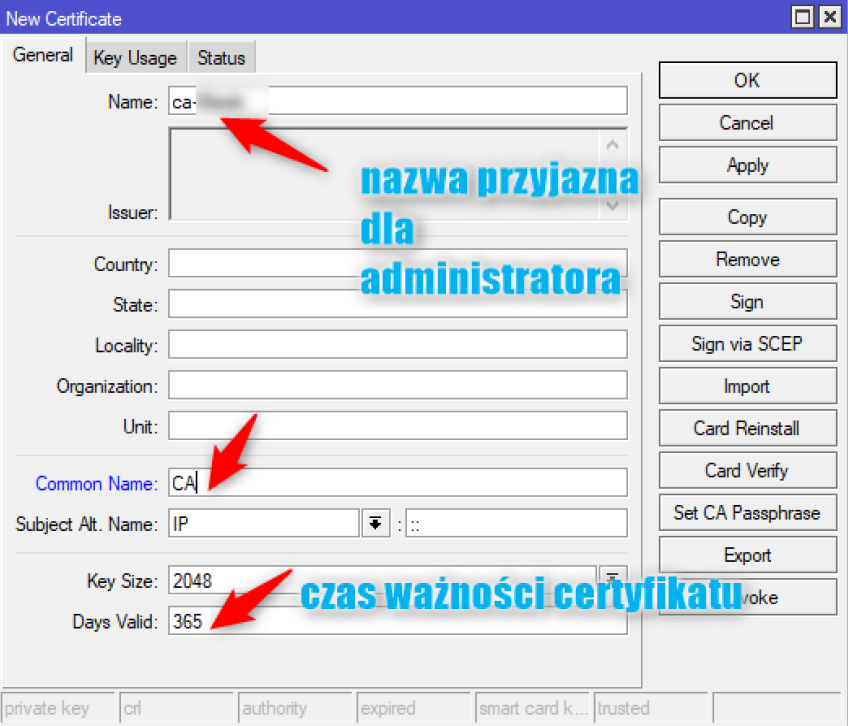

Generacja certyfikatu CA (system -> certificates)

Tworzymy certyfikat

Podpisujemy certyfikat CA

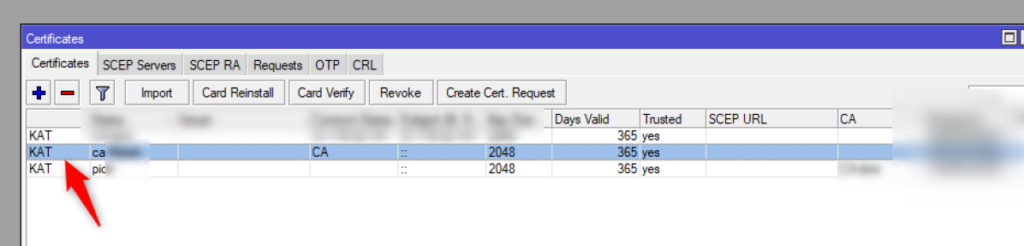

Weryfikujemy status certyfikatu CA

Generujemy certyfikat dla serwera SSTP

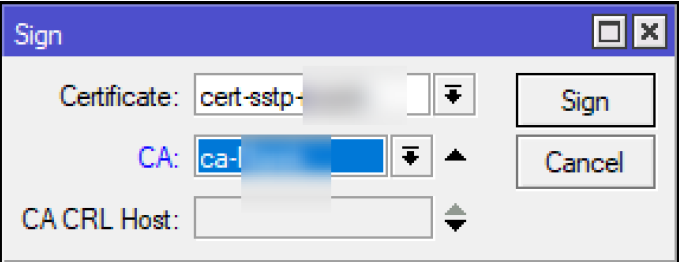

Podpisujemy certyfikat serwera certyfikatem CA

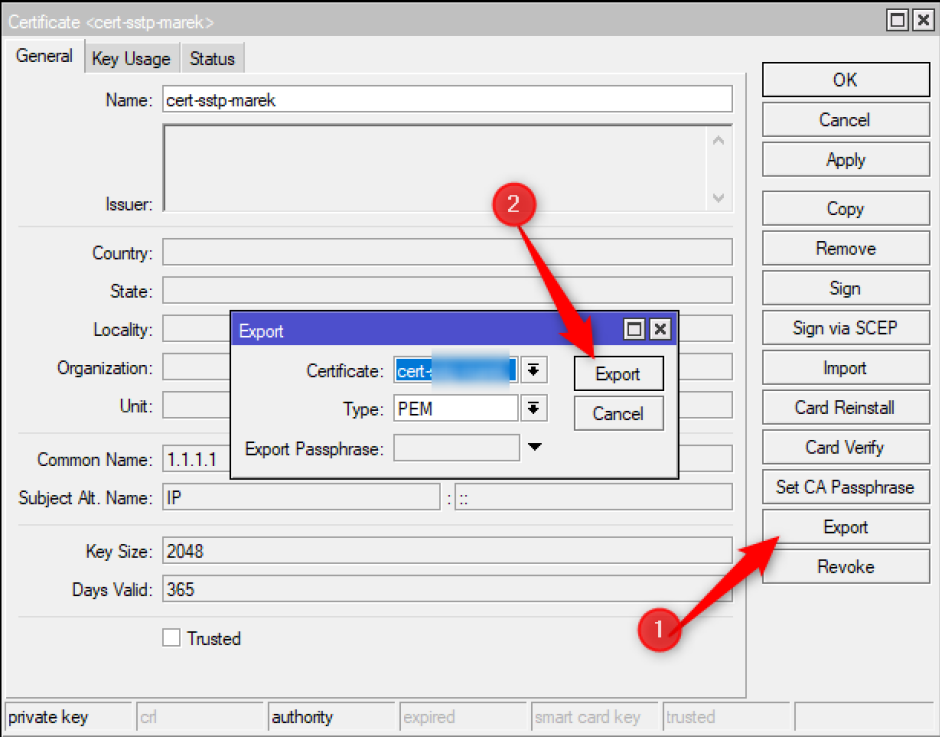

Eksportujemy certyfikat CA do późniejszego zaimportowania na komputerach

Konfiguracja serwera SSTP

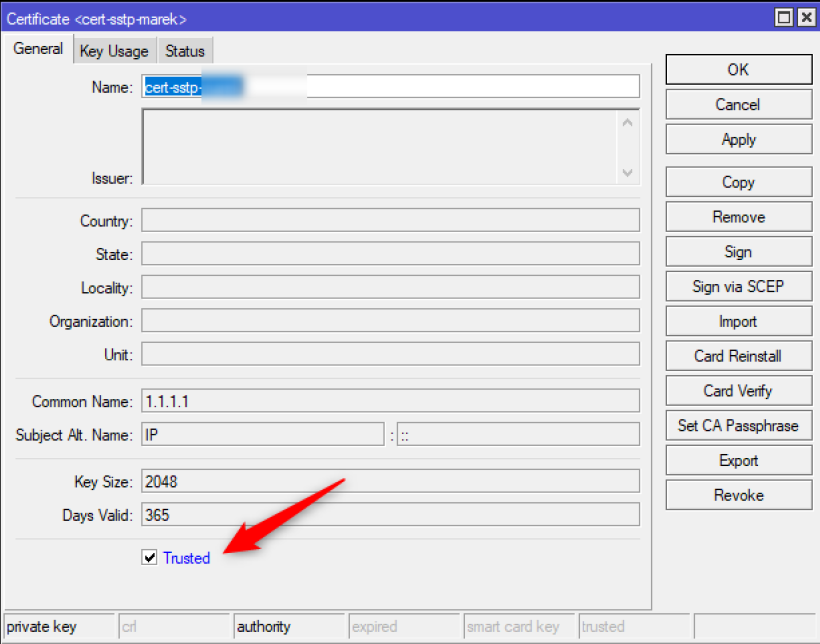

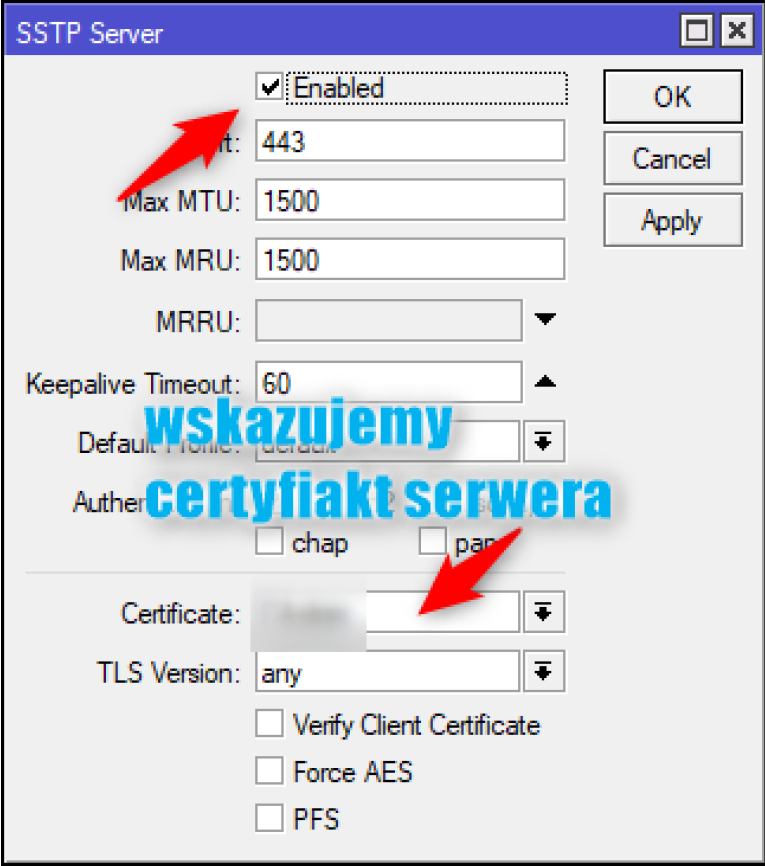

Włączenie usługi PPP -> Interface -> SSTP Server i wskazujemy certyfikat serwera

Dodatkowo należy zadbać, aby ruch (IP -> Firewall dla łańcucha Input do dst-port 443) był zezwolony z lokalizacji, z których mają się łączyć klienci SSTP VPN

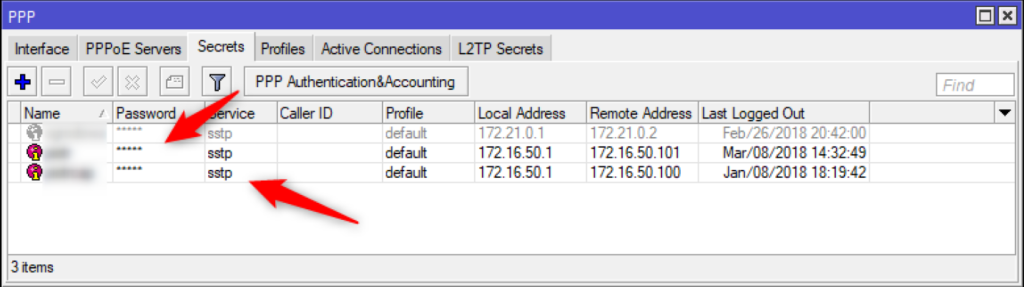

Dodawanie użytkowników SSTP VPN

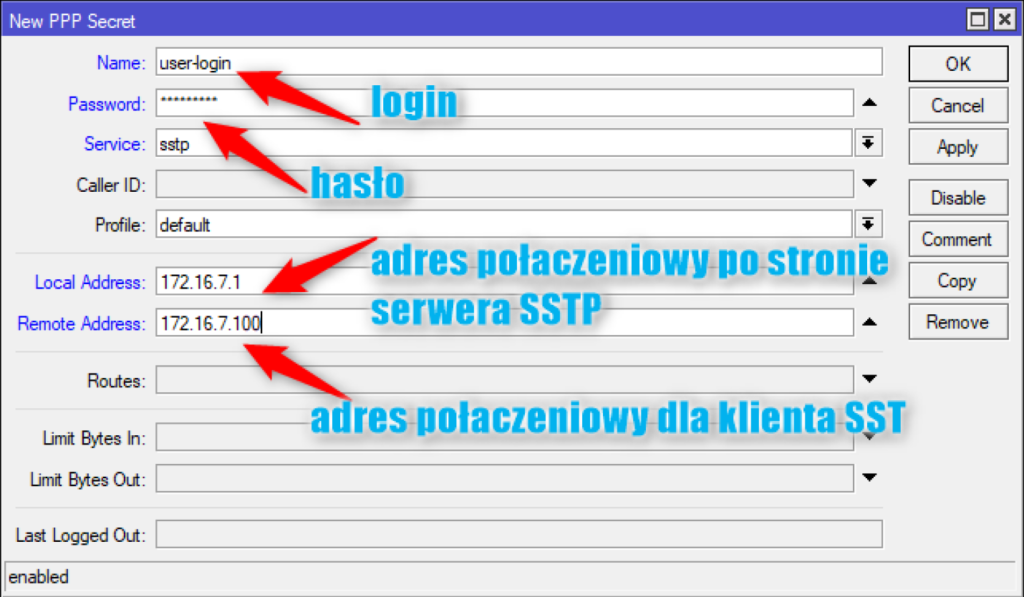

Do zarządzania użytkownikami służy zakładka PPP -> Secrets. Jest to lokalna baza użytkowników dla usług PPP (w tym SSTP)

-

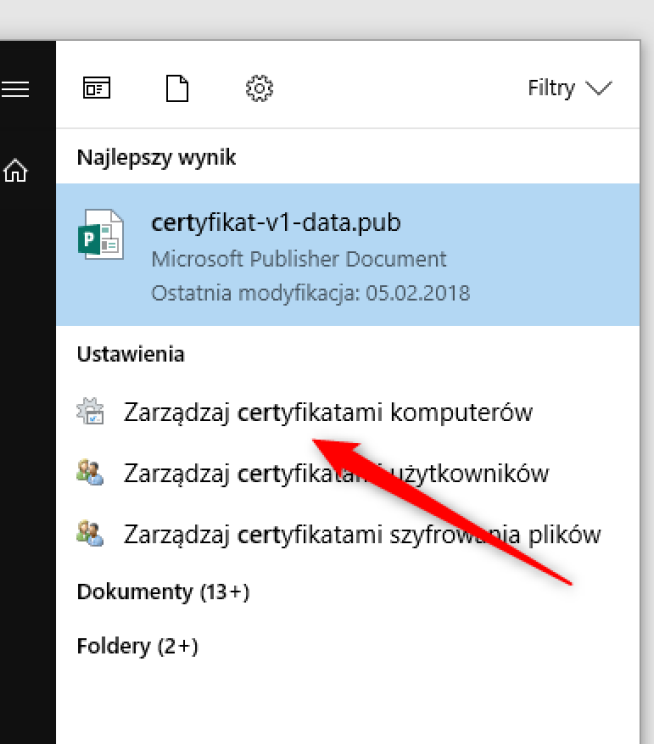

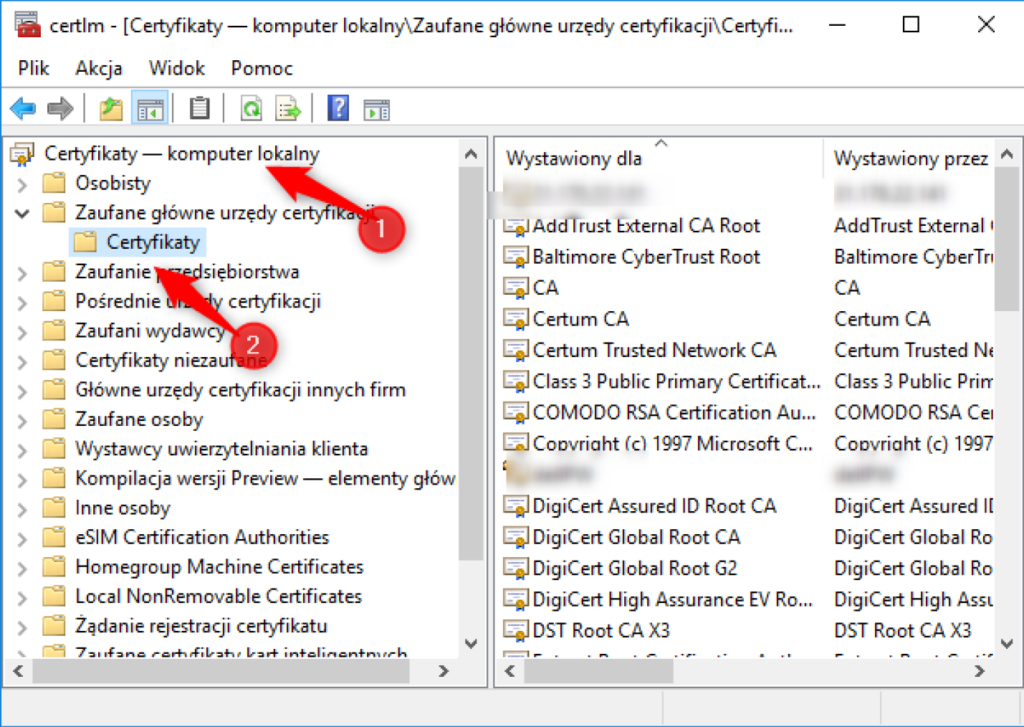

- Import certyfikatu CA na komputerze Klienta SSTP (MS Windows)

Należy dodać certyfikat CA wygenerowany i wyeksportowany w pkt.1 do głównych urzędów certyfikacji komputera Klienta - Konfiguracja klienta SSTP na MS Windows

- Import certyfikatu CA na komputerze Klienta SSTP (MS Windows)

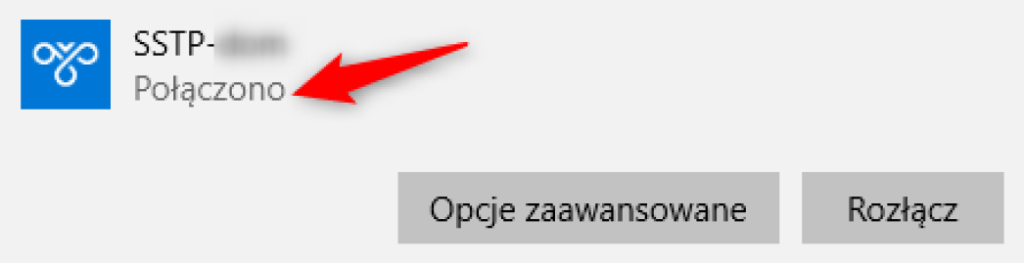

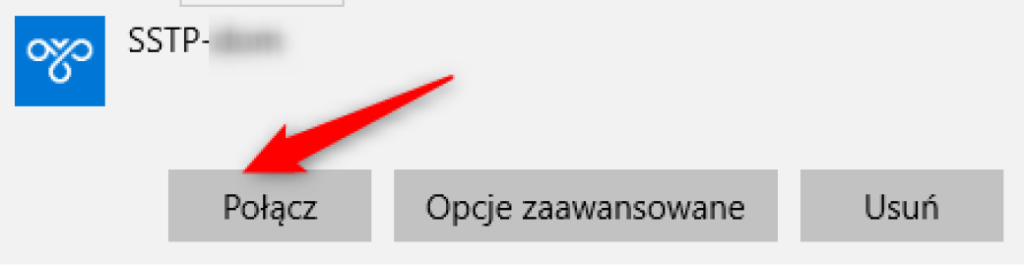

Teraz można sprawdzić konfigurację.

Status połączenia będzie widoczny