Mikrotik CAPsMAN – konfiguracja hotspot

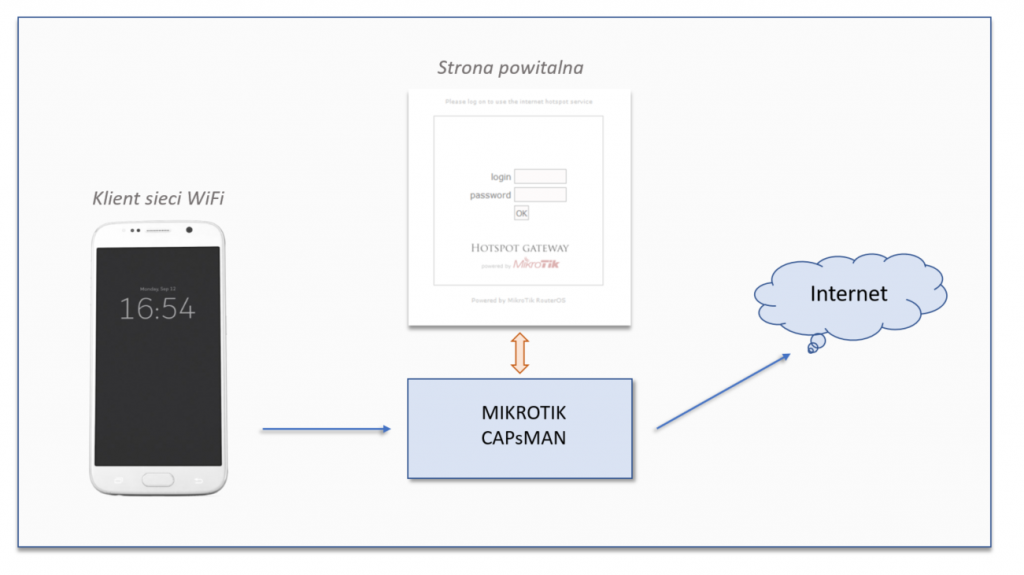

W tym artykule dotyczącym kontrolera Capsman omówimy funkcjonalność mechanizmu Hotspot. Korzystanie z otwartych sieci WiFi stało się na tyle popularne, iż obecnie nie wyobrażamy sobie pobytu w hotelu czy kawiarni, w której nie ma sieci WiFi. Większość tego typu rozwiązań umożliwia użytkownikowi uzyskanie dostępu do sieci w zamian za pozostawienie danych kontaktowych typu: adres email, numer telefonu lub dostęp do części konta w serwisie społecznościowym. W poprzednich częściach omawialiśmy, w jaki sposób skonfigurować kontroler sieci WiFi, stosując mechanizm uwierzytelniania WPA2. Zakłada on podanie przez użytkownika współdzielonego (PSK) hasła. W sieciach typu open (otwartych) istnieje rekomendacja do uzyskania od użytkownika akceptacji regulaminu korzystania z sieci, którą zamierzamy mu udostępnić. W tym celu, w procesie uwierzytelnienia, należy umożliwić użytkownikami zapoznanie się z regulaminem oraz upewnić się, czy go akceptuje. Uwierzytelnienie odbywa się dopiero po podłączeniu użytkownika do sieci, za pomocą strony www. To, jakie dane będą konieczne do uzyskania dostępu zależne jest od administratora. To on określa czy wystarczające jest zaakceptowanie regulaminu, czy dodatkowo konieczne będzie pozostawienie np. adresu email.

Funkcjonalnośc Hotspot:

- konta użytkowników mogą być przechowywane lokalnie lub w bazie Radius

- wyświetlanie reklam

- ograniczanie zużycia pasma przez użytkownika

- limit na ilość przesłanych danych

- zbieranie informacji o sesjach użytkowników: ile czasu są zalogowani, ile danych przesłali

- walled garden – dostęp do wybranych stron bez konieczności bycia zalogowanym do hotspot’a

Możliwe są także zaawansowane scenariusze, jak integracja z Facebook, Google Plus, czy innymi serwisami społecznościowymi, drukowanie jednorazowych biletów.

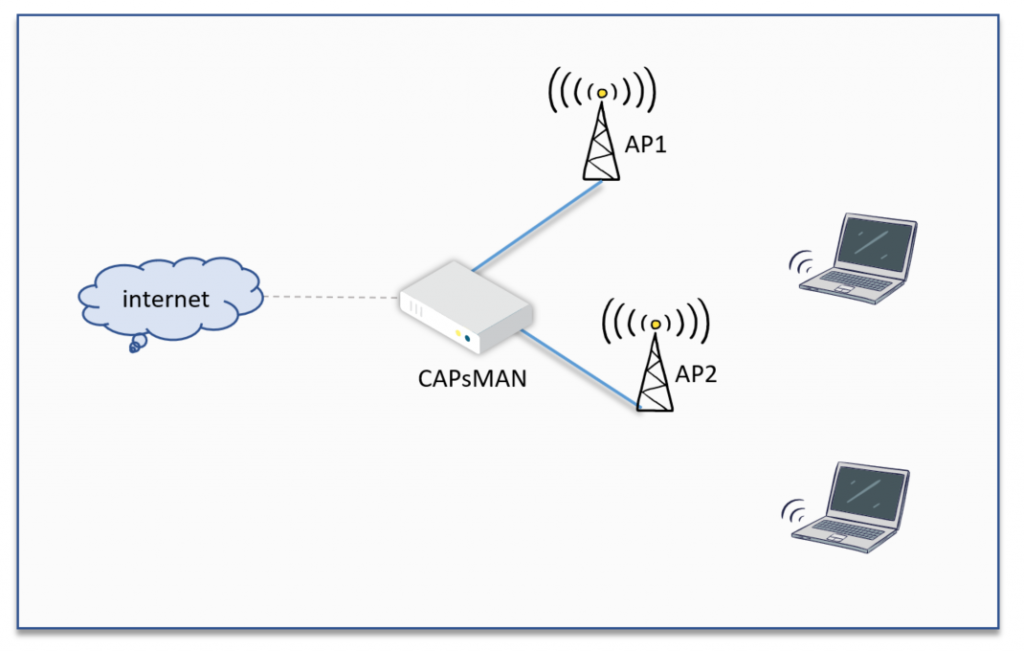

W naszym przykładzie zakładamy posiadanie 3 urządzeń:

- RB750Gr3 jako kontroler CAPsMAN oraz Hotspot (strona powitalna)

- Dwa Access Point’y zawierające po dwa moduły radiowe 2.4GHz, 5GHz

Użytkownicy, podłączając się do sieci, zostaną przekierowani na stronę powitalną, gdzie wymagane będzie podanie loginu i hasła.

Konfiguracja Kontrolera CAPsMAN

Należy skonfigurować Mikrotik, aby użytkownicy posiadali dostęp do Internetu. W naszym scenariuszu: interface WAN = ether1, adres IP uzyskiwany poprzez DHCP-Client

2. Sieć SSID jaka będzie rozgłaszana: freewifi

/system identity set name=CAPsMAN

/ip dhcp-client add dhcp-options=hostname,clientid disabled=no interface=ether1

/interface bridge add name=bridge-freewifi

Zezwalany na zapytania DNS do naszego Mikrotik’a (uwaga na interface typu WAN należy zablokować taką możliwość)

/ip dns set allow-remote-requests=yes

/ip address add address=10.10.10.1/24 interface=bridge-freewifi network=10.10.10.0

/caps-man channel

add band=2ghz-g/n control-channel-width=20mhz extension-channel=disabled name=\

channel-freewifi-2GHz

add band=5ghz-a/n/ac control-channel-width=20mhz extension-channel=disabled \

name=channel-freewifi-5GHz

/caps-man datapath

add bridge=bridge-freewifi name=datapath-freewifi

/caps-man security

add name=security-freewifi

/caps-man configuration

add channel=channel-freewifi-2GHz country=poland datapath=datapath-freewifi \

mode=ap name=cfg-freewifi-2GHz security=security-freewifi ssid=freewifi

add channel=channel-freewifi-5GHz country=poland datapath=datapath-freewifi \

mode=ap name=cfg-freewifi-5GHz security=security-freewifi ssid=freewifi

/caps-man manager

set enabled=yes

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=\

cfg-freewifi-2GHz name-format=prefix-identity name-prefix=freewifi-2GHz

add action=create-dynamic-enabled hw-supported-modes=ac master-configuration=\

cfg-freewifi-5GHz name-format=prefix-identity name-prefix=freewifi-5GHz

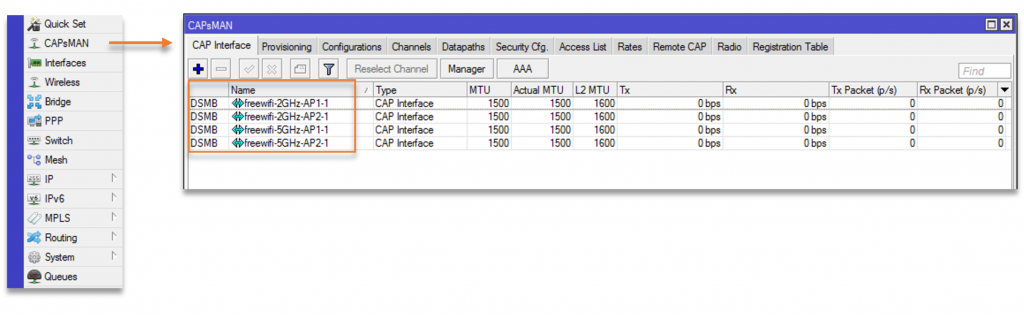

Access Point’y

Access point’y podłączone są do kontrolera CAPsMAN za pomocą interface ether2. Każdy Access Point posiada dwa moduły radiowe: jeden do pracy w paśmie 2.4GHz drugi 5GHz.

/system identity set name=AP1

/interface wireless cap set discovery-interfaces=ether2 enabled=yes interfaces=wlan1,wlan2

Weryfikujemy, poprawność działania konfiguracji.

Kolejnym krokiem jest skonfigurowanie Hotspot.

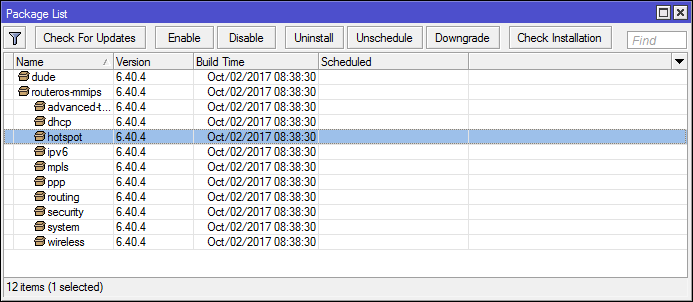

Upewniamy się, czy jest aktywna paczka hotspot

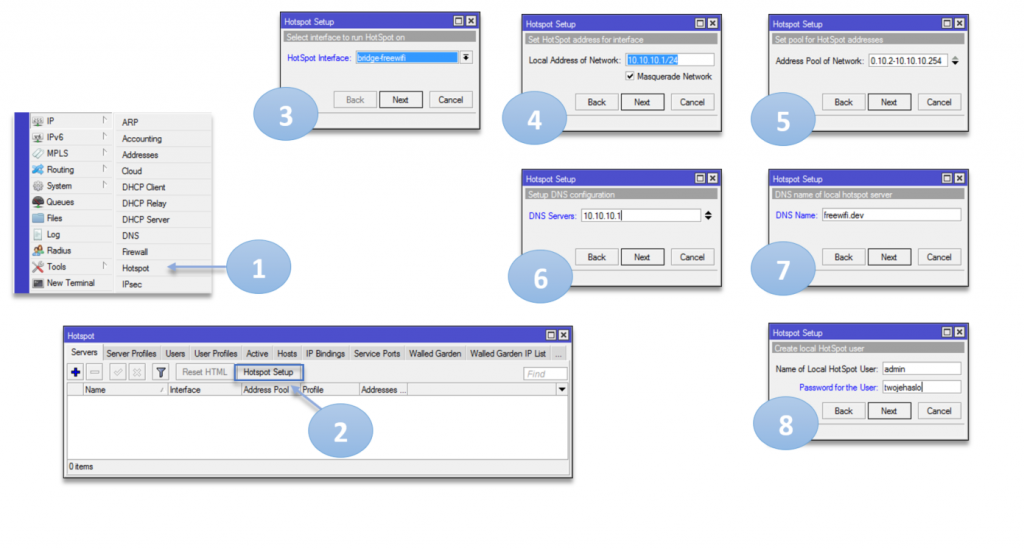

Następnie uruchamiamy kreator hotspot.

Kreator utworzył dla nas:

– serwer DHCP na potrzeby klientów sieci Wifi

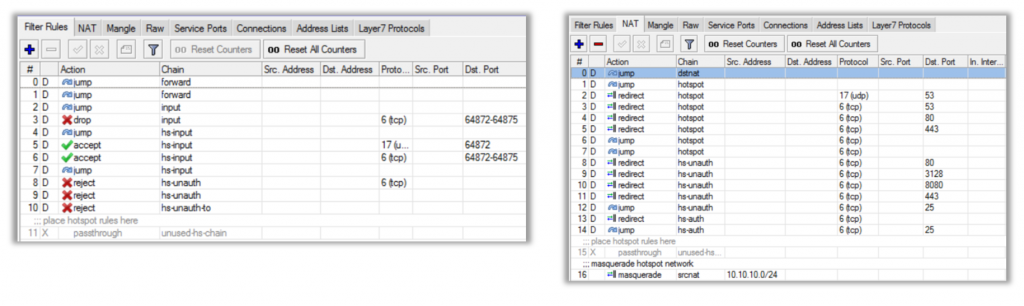

– zestaw reguł Firewall przechwytujących ruch użytkowników niezalogowanych, jednocześnie przekierowując ich do strony logowania. Dodana została także reguła src-nat.

– katalog zawierający strony powitalne

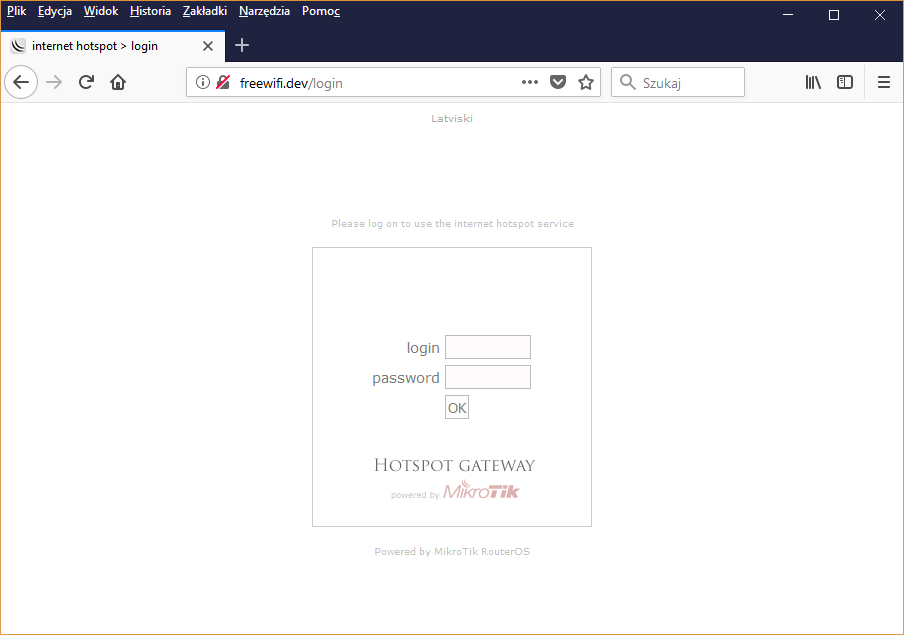

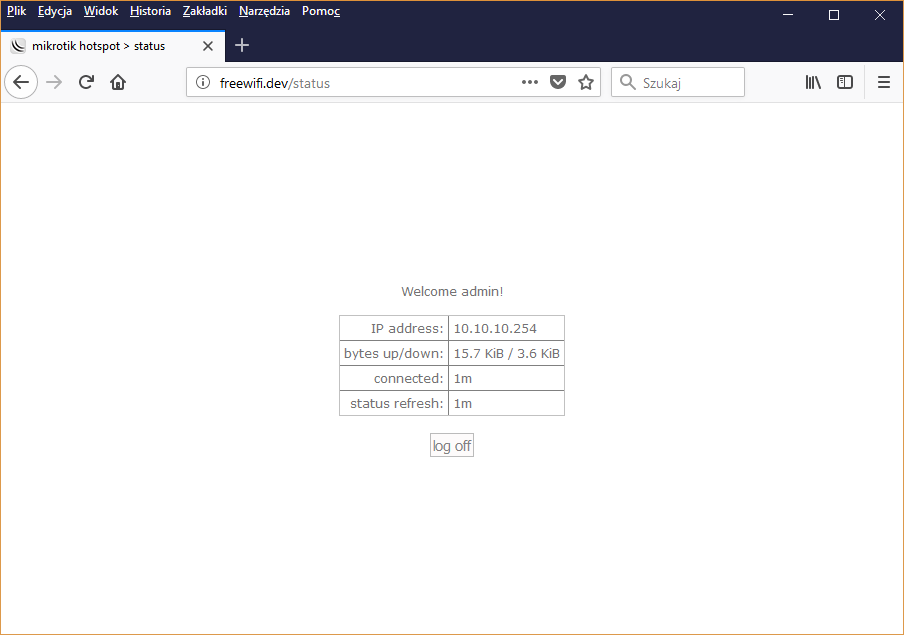

Możemy wykonać test poprawności działania konfiguracji. Podłączamy się do sieci ‘freewifi’ używając danych, skonfigurowanych za pomocą kreatora (login: admin, hasło: twojehasło)

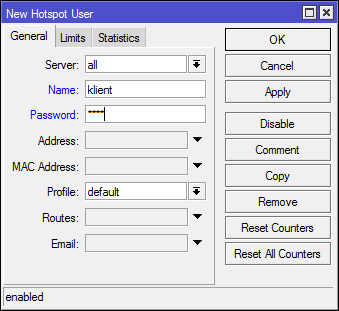

Następnie utworzymy użytkowników (login, hasło), którym chcemy zezwolić na dostęp do sieci.

Uwagi

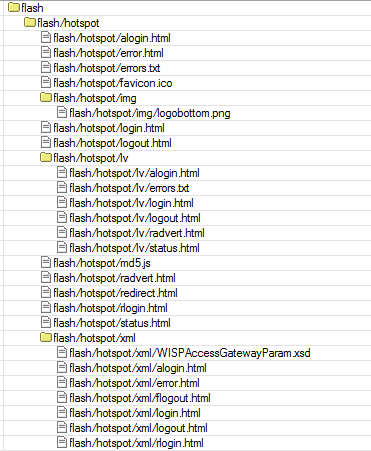

Strona powitalna

Poniżej przedstawiamy strukturę katalogów, w której znajdują się elementy odpowiedzialne za wygląd strony powitalnej. Podstawowym plikiem jaki należy zmodyfikować, aby zmienić wygląd strony, jest plik: flash/hotspot/login.html

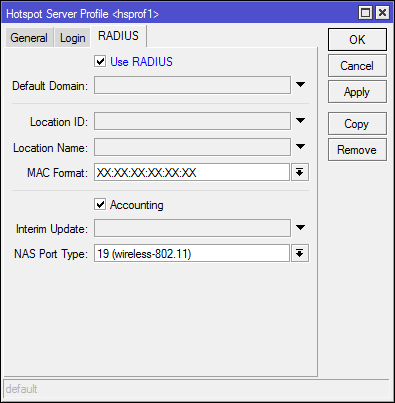

Radius

Przechowywanie użytkowników w zewnętrznej bazie Radius (Mikrotik User Manager, FreeRadius lub dowolny inny serwer Radius)

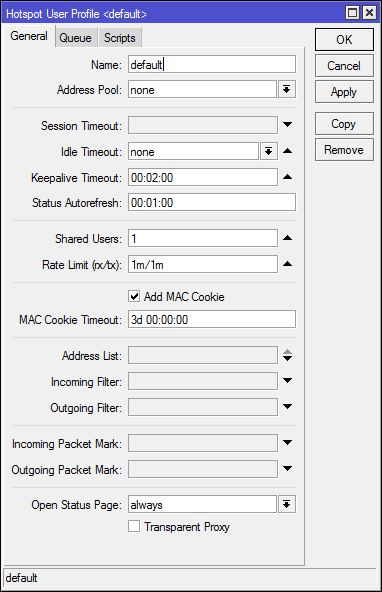

Ograniczanie transferu dla zalogowanych użytkowników