Wydajna sieć bezprzewodowa w domu lub niewielkim biurze.

Każdy z nas w dzisiejszych czasach nie wyobraża sobie pomieszczeń domowych, a tym bardziej biurowych bez wydajnej i bezpiecznej sieci bezprzewodowej.

W większym mieszkaniu lub domu często okazuje się, że pojedynczy punkt dostępowy (AP) nie wystarcza do pokrycia zasięgiem całej powierzchni. Wówczas warto pomyśleć o zbudowaniu sieci w oparciu o więcej urządzeń. Ale jak to połączyć z niewielkimi kosztami oraz zachowaniem komfortu użytkowania?

Założenia:

- Ograniczenie kosztów instalacji

- Cała powierzchnia powinna być objęta siecią o tej samej nazwie i sposobie zabezpieczenia

- Urządzenia podłączające się do poszczególnych AP powinny móc się komunikować.

- Urządzenia klienckie powinny automatycznie przełączać się do punktu dostępowego o najlepszym sygnale

- Dodatkowo umożliwienie zastosowania urządzeń dołączanych do sieci kablowej gdzie nie ma gniazdek sieciowych (np. drukarki)

Wykonanie

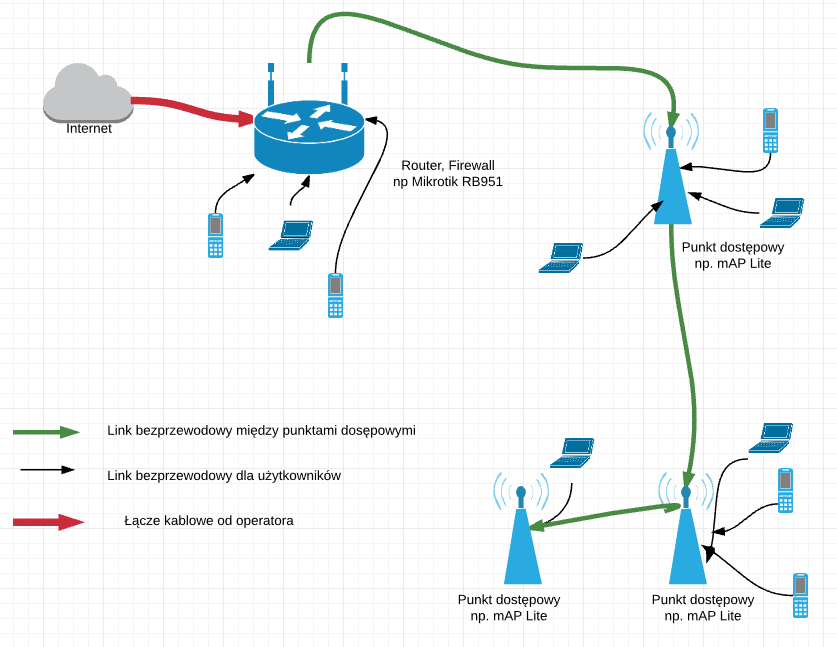

Schemat ideowy

Konfiguracja:

- W pierwszej kolejności skonfigurujemy pierwszego Mikrotika (podłączonego do modemu operatora). Będzie on naszym routerem, dzięki któremu naszej urządzenia klienckie będą miały dostęp do sieci Internet.

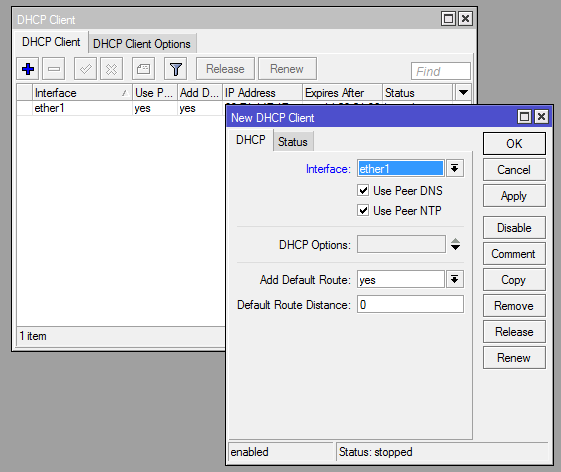

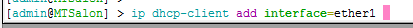

- a Konfiguracja łącza od operatora

- i Ustalenie i konfiguracja interfejsu WAN (Internet) – DHCP

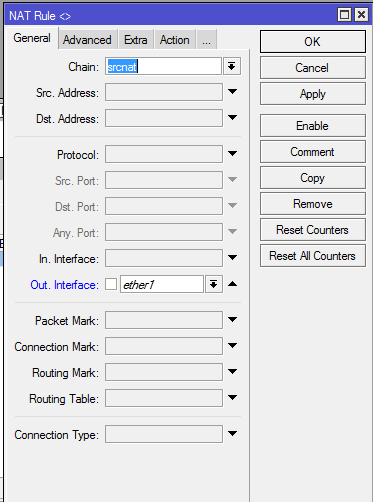

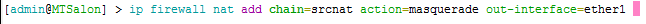

- ii Ustawienie maskarady (pozwoli na dostęp do Internetu dla urządzeń z sieci lokalne

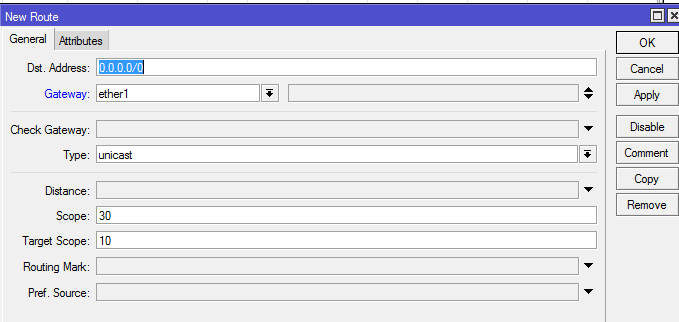

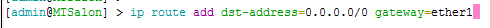

- iii Ustawienie domyślnej trasy routingu

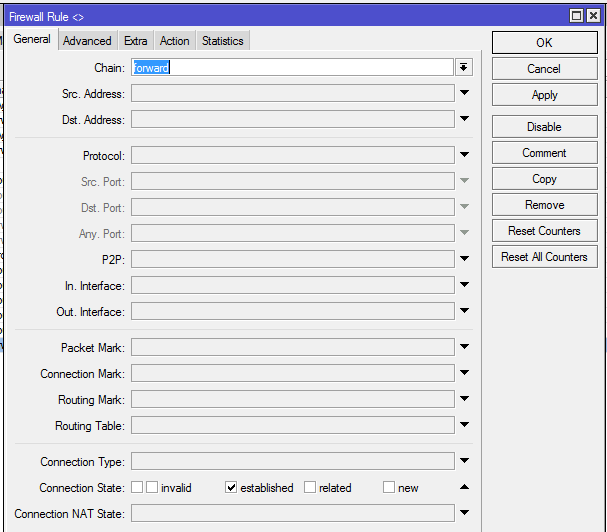

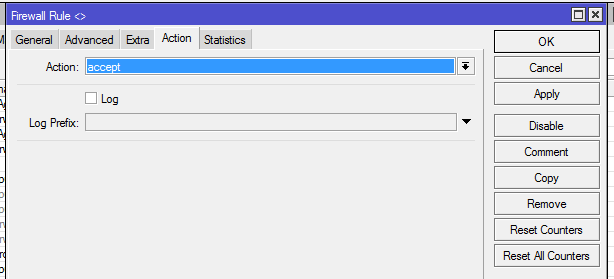

- iv Ustawienie zezwolenia na pakiety w stanie established

- i Ustalenie i konfiguracja interfejsu WAN (Internet) – DHCP

- b Konfiguracja interfejsu radiowego (Wifi) dla sieci FullMesh

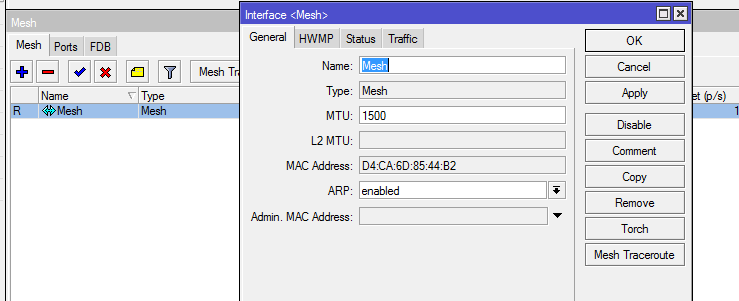

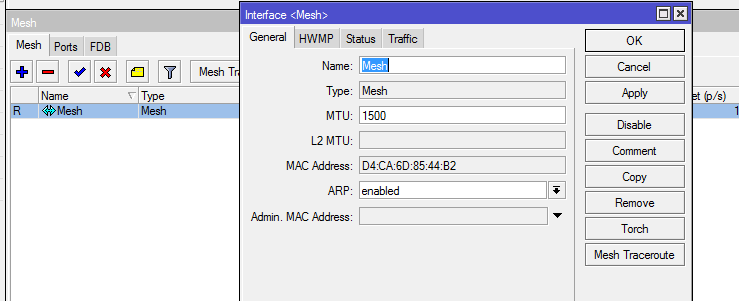

W Menu: MESH utworzyć interfejs

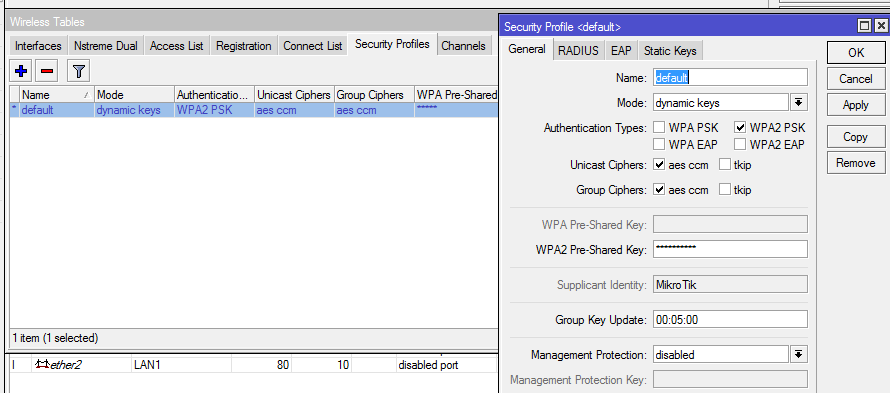

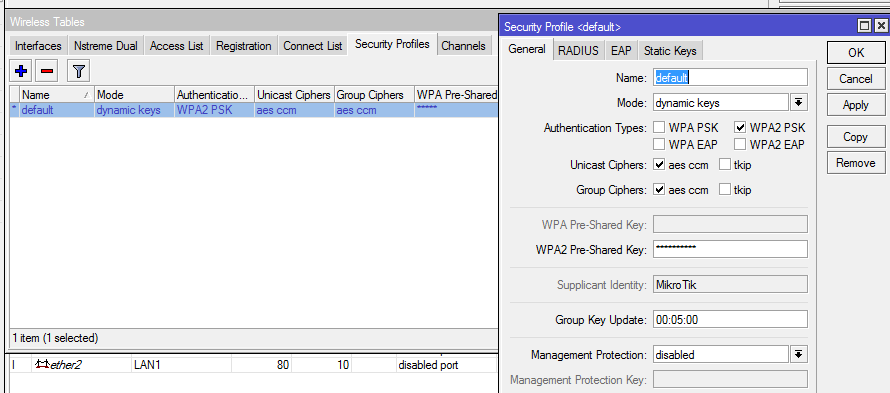

Skonfigurować profil bezpieczeństwa dla sieci

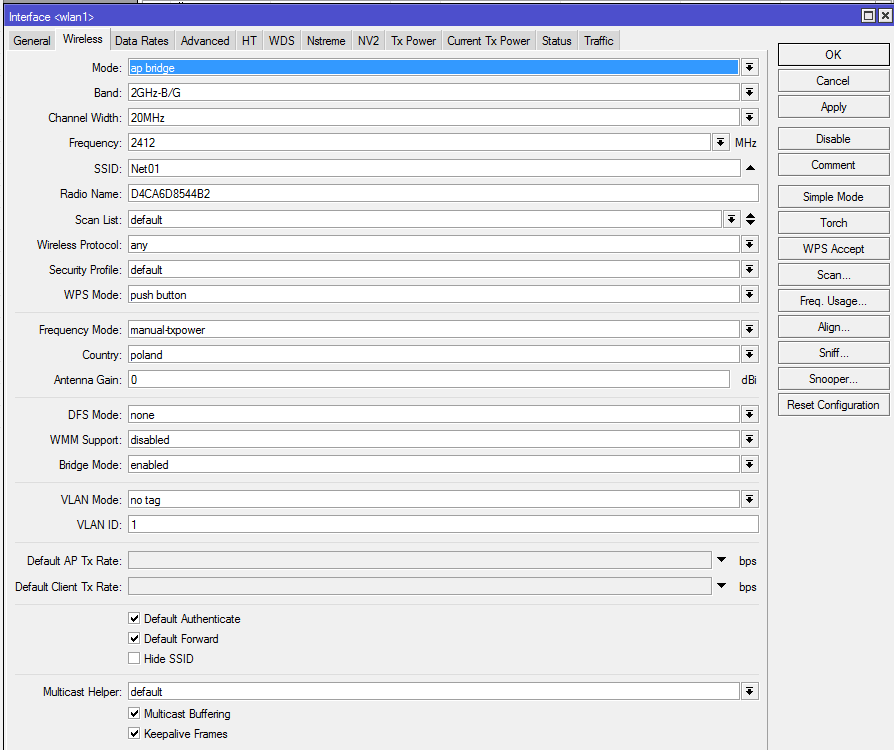

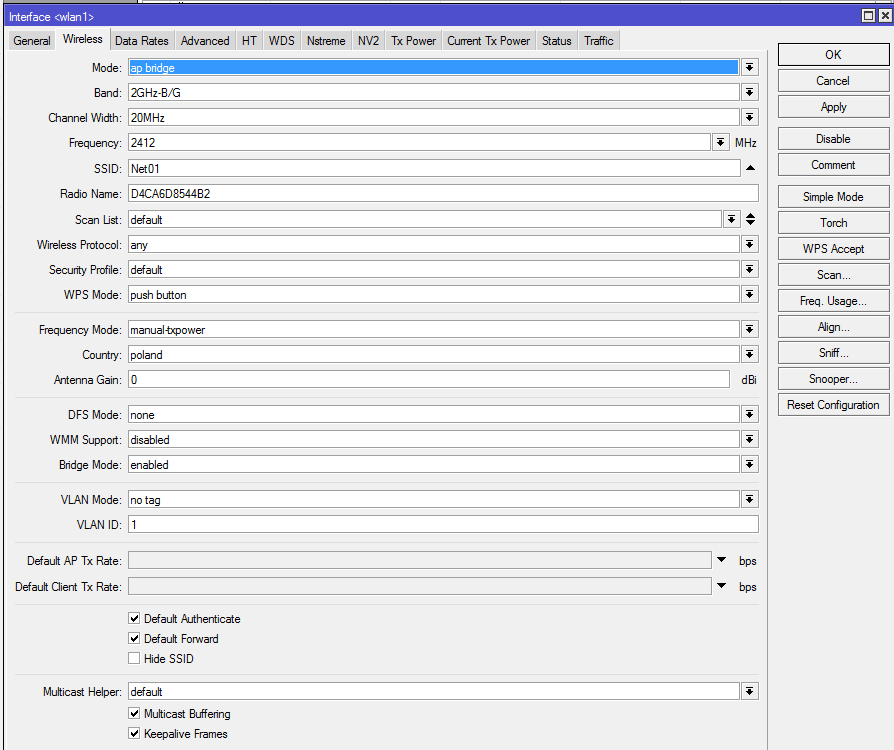

Do poprawnego działania konieczne jest ustawienie na wszystkich punktach dostępowych takich samym parametrów interfejsu radiowego. Należy zadbać, aby:

– Tryb (Mode) – ap bridge

– Szerokość kanału (Channel Width) – dowolne, ale wspólne dla wszystkich AP

– Zakres (Band) – dowolne, ale wspólne dla wszystkich AP

– Częstotliwość (Frequency) – dowolne, ale wspólne dla wszystkich AP

– SSID – dowolne, ale wspólne dla wszystkich APW opcjach zaawansowanych wskazać:

– Kraj (Country) – w zależności od kraju instalacji, ale wspólne dla wszystkich AP. Opcja ta zapewnia zgodność z regulacjami prawnymi obowiązującymi w danym kraju.

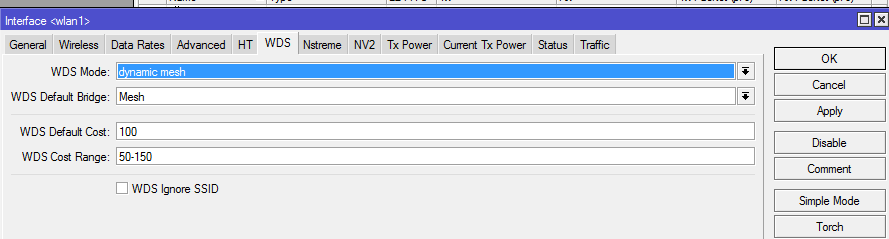

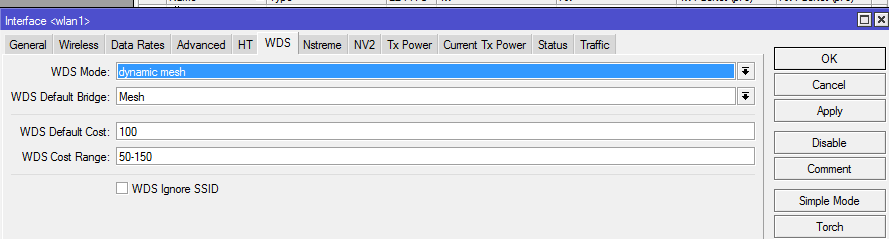

W zakładce WDS:

– wybrać tryb – Dynamic Mesh

– wybrać WDS Default bridge – utworzony wcześniej w zakładce mesh. (Pozwala na połączenie w L2 portów LAN punktu dostępowego) – porty należy dodać samodzielnie

- a Konfiguracja łącza od operatora

- Kolejne kroki to konfiguracja dodatkowych punktów dostępowych (tak samo dla każdego kolejnego urządzenia)

- a Konfiguracja interfejsu radiowego (Wifi) dla sieci FullMesh

Skonfigurować profil bezpieczeństwa dla sieci

- a Konfiguracja interfejsu radiowego (Wifi) dla sieci FullMesh

- Testy

- a Sprawdzenie widoczności wszystkich punktów dostępowych

Do tego celu można wykorzystać telefon z zainstalowaną aplikacją pokazującą punkty dostępowe dla danej sieci bezprzewodowej (np. Wifi Analyzer)

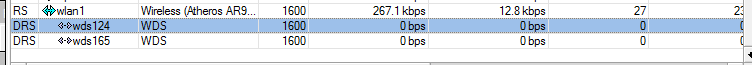

Zarejestrowane punkty WDS pojawią się także w oknie Interfejs pod interfejsem bezprzewodowym

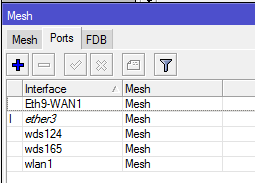

Oraz w zakładce Ports menu Mesh

- b Sprawdzenie poprawności przełączania pomiędzy punkty dostępowe

Do tego celu zalecane jest użycie dowolnej aplikacja pozwalającej na ciągłe przesyłanie pakietów ICMP (ping) i kontrola czasu przełączenia na punkt dostępowy o silniejszym sygnale. (np. Fing dostępny na smartphone)

- a Sprawdzenie widoczności wszystkich punktów dostępowych

Inne prace

Jeśli jeszcze nie zadbałeś o bezpieczeństwo i inne aspekty konfiguracyjne nie zapomnij o nich. W tym artykule nie zostały one opisane.

W pierwszej kolejności pamiętaj o:

- Ustawieniu odpowiednio długiego i skomplikowanego hasła

- Dodaniu reguł firewall tworzących mechanizm blokujący użytkownika po kilku niepoprawnych próbach zalogowania

- Zmianie domyślnych portów dla usług do zarządzania Mikrotik

- Ustawieniu poprawnego serwera czasu

- Wyłączeniu wykrywalności interfejsu WAN w warstwie 2 (neighbour discovery)